デフォルトService Accountへの管理者アクセス

次のラボ演習では、Service Accountにクラスター管理者権限を付与します。これはベストプラクティスではありません。なぜなら、このService Accountを使用するPodが意図せず管理者権限で起動される可能性があり、これらのPodにexecアクセスできるユーザーがエスカレーションして、クラスターへの無制限のアクセスを取得できるようになる可能性があるからです。

これをシミュレートするために、default名前空間内のdefault Service Accountにcluster-admin Cluster Roleをバインドします。

~$kubectl -n default create rolebinding sa-default-admin --clusterrole cluster-admin --serviceaccount default:default

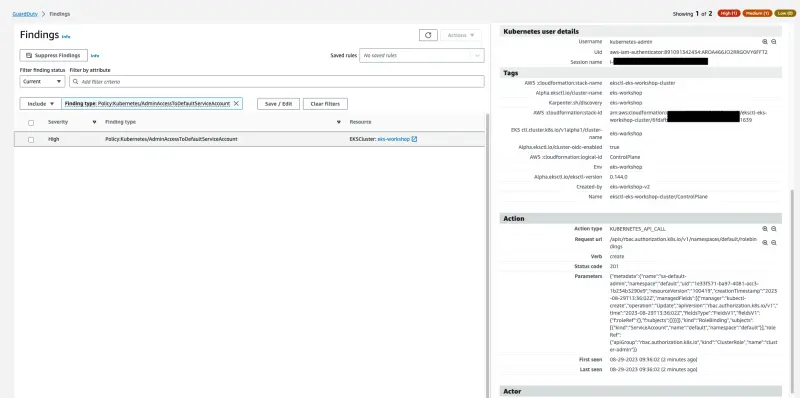

数分以内にGuardDuty FindingsコンソールにPolicy:Kubernetes/AdminAccessToDefaultServiceAccountの検出結果が表示されます。検出結果の詳細、アクション、およびDetective調査を分析するための時間を取りましょう。

以下のコマンドを実行して、問題のあるRole Bindingを削除します。

~$kubectl -n default delete rolebinding sa-default-admin